Скомпрометирован аккаунт что это значит

Что делать, если учетная запись скомпрометирована?

Свежий обзор программы от независимой тестовой лаборатории AM Test Lab смотреть

Каждый из нас может пасть жертвой мошенников. Все мы много раз читали о том, что может произойти. О том, как этого не допустить и что делать если это произошло. А теперь попробуйте вспомнить, что именно нужно делать? Представьте, что это и вправду произошло. Что вы станете делать в первую очередь?

Самое первое, что вам нужно сделать – это не паниковать. Неважно, что на самом деле произошло. Важно то, что это есть факт. И, как и любая вещь в прошедшем времени, это факт состоявшийся и, как следствие, неизменный. Поэтому никакая паника, никакое глубокое разочарование вам не помогут, а наоборот, только будут мешать. Поэтому первое, что вам необходимо сделать – это успокоиться и отнестись к происшествию как к факту.

Вы должны быть уверено, что вас не накрыло приступом паранойи, а факт компрометации имеет место быть. Как вы поняли, что ваши данные скомпрометированы? Вам приходит спам? Спам приходит всем, это ничего не значит, на самом деле. Кто-то прислал вашим знакомым письмо от вашего имени? Кто-то пользуется вашей учёткой? Вот это более весомые аргументы, которые указывают на взлом. В худшем случае, деньги исчезли с вашей карточки и вам не хватает на ваш ежемесячный платёж.

У многих сервисов есть техническая поддержка в которую вы всегда можете обратиться. Более того, у них есть специальная страница, на которой указаны контакты, куда обращаться если вас взломали. Как только вы убедились, что взлом состоялся, сразу пишите в техническую поддержку. Это поможет вам быстро восстановить доступ и, по возможности, уменьшить последствия взлома.

Если вы обнаружили потерю денежных средств, то вам нужно обязательно обратиться в банк, в котором вы обслуживаетесь. К сожалению, практика такова, что не факт, что вам вернут деньги. Но попытаться однозначно стоит – составить заявление и банк будет проводить расследование по вашему случаю.

Лучше всего, конечно же, иметь страховку для таких случаев. Даже если банк (что вероятнее всего) не сможет найти ваши деньги и вернуть, по страховке вы сможете вернуть часть своих накоплений. Конечно же, страховка должна быть действующей и вы должны регулярно это проверять, чтобы в критической ситуации не рвать волосы на голове.

Вообще, чтобы не возникало проблем со сменой паролей и их запоминанием, начните использовать менеджер паролей. Не все менеджеры бесплатные, но спросите себя, стоят ли проблемы, которые обязательно последуют за взломом, экономии на таких простых вещах? Приучите себя один раз и ваша жизнь станет проще, а не сложнее.

Конечно же, двухфакторная аутентификация. Мы уже писали об этом и не раз, но повторимся снова. Если у вас есть двухфакторная аутентификация – это значительно повышает безопасность ваших учётных записей. Более того, вы всегда сможете, в режиме реального времени, отследить, когда кто-то пытается получить доступ к вашим данным и предпринять необходимые меры.

Старайтесь использовать ПО со свежими обновлениями. Как мы уже неоднократно писали, это позволяет снизить шансы, что вы станете жертвой атаки, которая использует известные уязвимости. Особенно, это касается мобильного телефона – на нём, в частности у вас может быть подключена бесконтактная оплата, к которой могут получить доступ злоумышленники.

Также, важными являются и превентивные меры. Одной из таких мер является установка блокировщика рекламы в браузере. Эти расширения бесплатны и они позволяют прикрыть один из основных каналов установки вредоносного ПО. Помните, чем более привлекательной является реклама, тем более опасной она может оказаться. Кроме того, вы обязательно оцените, как выглядят сайты без надоедливой рекламы.

Ну и конечно же, вам нужно использовать все те советы, которые мы давали ранее. Эти советы можно свести к одному: не стоит слепо доверять всему в интернете. Неважно, насколько убедительным или привлекательным выглядит или звучит реклама, сайт, или голос по телефону. Вам нужно с осторожностью относится ко всему, что вам говорят и обещают, тогда шансы столкнуться с последствиями минимален.

На этом сегодня всё, оставайтесь с нами и впереди вас ждёт ещё много интересного.

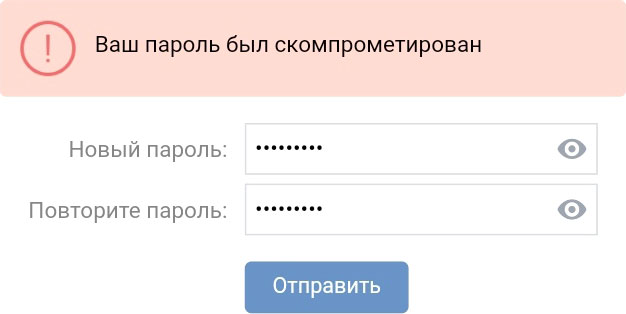

ВКонтакте: ваш пароль был скомпрометирован. Что делать?

При восстановлении доступа указываю пароль два раза, но ВК не принимает его и выдает ошибку «Ваш пароль был скомпрометирован». Продолжить восстановление не получается. Что делать? Сейчас мы решим эту проблему.

Причина ошибки. Что значит «скомпрометирован»?

Ты восстанавливаешь доступ к странице, потому что потерял его. Это произошло потому, что твой пароль стал известен злоумышленникам. Вероятно, с твоей страницы рассылался спам и она была заморожена.

ВК спрашивает у тебя новый пароль, то есть тот пароль, который будет действовать с этого момента. А ты хочешь продолжать пользоваться старым паролем и указываешь его. Но к сожалению, этот старый пароль уже знают злоумышленники. Если оставить его, то они снова войдут на твою страницу. Это и называется «скомпрометирован». Родственное слово — компромат. У них есть компромат на тебя — твой пароль.

Таким образом, этот пароль тебе больше нельзя использовать. ВК запомнил это и не принимает его.

Другая ситуация

Если выдается ошибка «Этот пароль скомпрометирован. Этот пароль известен мошенникам, которые получали доступ к странице ранее, и не может быть использован для восстановления доступа», когда ты заполняешь заявку на восстановление, просто не нужно указывать никакой старый пароль. Оставь это поле пустым. Подробнее здесь:

Решение проблемы

Придумай новый пароль для ВК. Новый пароль должен быть достаточно сложным и не должен включать в себя старый. Запомни его, введи два раза и нажми кнопку для отправки.

Рекомендации относительно того, каким должен быть пароль, а также по безопасному использованию ВК — здесь:

Что еще нужно сделать для безопасности?

Поскольку старый пароль известен злоумышленникам и с этим ничего сделать нельзя, твоя задача — больше нигде и никогда не использовать его. Возможно, он попадет в базы паролей, с помощью которых злоумышленники смогут получить доступ к другим твоим аккаунтам, если там используется этот же пароль. Поэтому если он используется на других сайтах (особенно если там нет двухфакторной аутентификации), тебе необходимо срочно его поменять.

В целом, с точки зрения безопасности, использовать одинаковые пароли на разных сайтах не рекомендуется. Они должны быть разными. Поскольку запомнить много разных паролей довольно трудно, есть смысл использовать менеджер паролей.

Также необходимо знать, как чаще всего злоумышленники похищают у людей логины и пароли, чтобы не попадаться на их уловки:

Если ВК не дает использовать старый пароль, значит, он сохраняет все мои пароли?

Нет, сами пароли в ВК не хранятся (как и на многих других сайтах), но хранятся некие очень большие числа — результаты математических вычислений на основе пароля. Так проверяется, правильно введен пароль или нет. Если провести одни и те же вычисления над сохраненным паролем и над тем, который вводит пользователь, получатся два числа. Если они одинаковые, значит, пароль введен верно. А в обратную сторону это не работает — узнать сам пароль по этим числам нельзя.

Аналогично ВК проверяет, не относится ли пароль, который ты хочешь использовать, к скомпрометированным.

Реагирование на компрометацию учетной записи электронной почты

Стал доступен улучшенный портал Microsoft 365 Defender. Этот новый интерфейс портала Microsoft 365 Defender объединяет Defender для конечной точки, Defender для Office 365, Microsoft 365 Defender и другие решения. Узнайте о новых возможностях.

Область применения

Сводка Как распознать компрометацию учетной записи электронной почты в Microsoft 365 и какие принять меры.

Что такое компрометация учетной записи электронной почты в Microsoft 365?

Доступ к почтовым ящикам, данным и другим службам Microsoft 365 контролируется с помощью учетных данных, например имени пользователя и пароля или ПИН-кода. Если кто-то посторонний украдет эти учетные данные, они будут считаться скомпрометированными. Имея их, злоумышленник может войти в почтовый ящик или службу как настоящий пользователь и совершить незаконные действия.

Используя украденные учетные данные, злоумышленник может получить доступ к почтовому ящику Microsoft 365, папкам SharePoint или файлам OneDrive. Часто деятельность злоумышленника проявляется в виде отправки электронных писем от имени настоящего пользователя получателям в организации и за ее пределами. Когда злоумышленник отправляет данные по электронной почте внешним получателям, имеет место утечка данных.

Признаки компрометации учетной записи электронной почты Майкрософт

Пользователи могут заметить подозрительные действия в своих почтовых ящиках Microsoft 365 и сообщить об этих действиях. Некоторые типичные признаки приведены ниже.

Если пользователь сообщает о любом из указанных признаков, необходимо провести дальнейшее расследование. Портал Microsoft 365 Defender и портал Azure предлагают инструменты для расследования активности учетной записи пользователя, которая, как вы подозреваете, может быть скомпрометирована.

Единые журналы аудита на портале Microsoft 365 Defender. Просмотрите все действия в подозрительной учетной записи, отфильтруйте результаты по диапазону дат: с момента непосредственно перед подозрительным действием и до текущей даты. Не фильтруйте действия во время поиска.

Журналы аудита действий администратора в Центре администрирования Exchange. В Exchange Online можно использовать Центр администрирования Exchange (EAC) для поиска и просмотра записей в журнале аудита действий администратора. В журнал аудита действий администратора записываются определенные действия на основе командлетов PowerShell Exchange Online, выполняемых администраторами и пользователями с правами администратора. В записях журнала уточняется, какой командлет выполнен, какие параметры использованы, кто выполнял командлет, а также какие объекты задействованы.

Журналы входа в Azure AD и другие отчеты о рисках, доступные в портале Azure AD. Проверьте значения в следующих столбцах:

Защита и восстановление функции электронной почты в подозрительной с точки зрения компрометации учетной записи Microsoft 365 и почтовом ящике

Даже если вы вновь получили доступ к своей учетной записи, возможно, злоумышленник встроил в нее лазейки, которые позволят ему вновь перехватить управление учетной записью.

Обязательно выполните все указанные ниже действия, чтобы восстановить доступ к своей учетной записи, и чем раньше, тем лучше, чтобы взломщик не успел вернуть себе управление учетной записью. Эти действия помогут вам удалить все лазейки, которые взломщик мог встроить в вашу учетную запись. После выполнения этих действий рекомендуется запустить проверку на вирусы, чтобы убедиться в том, что компьютер не скомпрометирован.

Шаг 1. Смените пароль пользователя

Не отправляйте пользователю новый пароль по электронной почте, так как у злоумышленника пока есть доступ к почтовому ящику.

Пароль должен быть надежным и содержать буквы верхнего и нижнего регистра, хотя бы одну цифру и хотя бы один специальный символ.

Не используйте пять последних паролей, использованных раньше. Хотя требования к журналу паролей разрешают использовать старые пароли, следует выбрать такой пароль, который злоумышленник не мог бы угадать.

Если ваше локальное удостоверение связано федеративным доступом с Microsoft 365, необходимо сменить локальный пароль, а затем оповестить администратора о компрометации.

Не забудьте обновить пароли приложений. Пароли приложения не отзываются автоматически при сбросе пароля учетной записи пользователя. Пользователь должен удалить существующие пароли приложений и создать новые. Инструкции см. в разделе Создание и удаление паролей приложений на странице дополнительной проверки безопасности.

Настоятельно рекомендуется включить многофакторную проверку подлинности (MFA), чтобы предотвратить компрометацию, особенно для учетных записей с правами администратора. Дополнительные сведения о MFA см. в статье Настройка многофакторной проверки подлинности.

Шаг 2. Удалите подозрительные адреса перенаправления почты

Перейдите в Центр администрирования Microsoft 365 на странице https://admin.microsoft.com.

Перейдите к пункту Пользователи > Активные пользователи. Найдите подозрительную учетную запись пользователя и выберите пользователя (строку), не устанавливая флажок.

В открывшейся панели сведений выберите вкладку Почта.

Если в разделе Переадресация почты установлено значение Применяется, щелкните Управление переадресацией электронной почты. В открывшейся панели Управление переадресацией электронной почты снимите флажок Пересылать всю почту, поступающую в этот почтовый ящик и нажмите Сохранить изменения.

Шаг 3. Отключите все подозрительные правила для папки «Входящие»

Войдите в почтовый ящик пользователя с помощью Outlook в Интернете.

Щелкните значок шестеренки и выберите пункт Почта.

Нажмите Правила для папки «Входящие» и правила очистки и проверьте правила.

Отключите или удалите подозрительные правила.

Шаг 4. Разблокируйте отправку почты для пользователя

Если подозрительный на компрометацию почтовый ящик незаконно использовался для отправки нежелательной почты, скорее всего, отправка почты из него запрещена.

Шаг 5 (необязательно). Запретите вход в учетную запись пользователя

Можно запретить вход в подозрительную на компрометацию учетную запись, пока вы не убедитесь, что она безопасна.

Откройте Центр администрирования Microsoft 365 на странице https://admin.microsoft.com и перейдите к разделу Пользователи > Активные пользователи.

В появившейся панели Заблокировать вход щелкните Запретить этому пользователю вход и нажмите Сохранить изменения.

Откройте Центр администрирования Exchange и перейдите к разделу Получатели > Почтовые ящики.

Найдите и выберите пользователя. Во всплывающем окне со сведениями о почтовом ящике выполните указанные ниже действия.

После завершения нажмите Сохранить и Закрыть.

Необязательный шаг 6. Удалите подозрительную на компрометацию учетную запись из всех групп административных ролей

Членство в группе административных ролей можно восстановить, когда учетная запись будет защищена.

Откройте Центр администрирования Microsoft 365 на странице https://admin.microsoft.com с помощью учетной записи глобального администратора и выполните следующие действия:

Откройте портал Microsoft 365 Defender и выполните следующие действия:

В разделе Участники выберите Изменить.

В появившейся области Изменение свойства «Выбор участников» нажмите Изменить.

В появившейся области Выбор участников нажмите Удалить.

В появившейся области выберите учетную запись пользователя и нажмите Удалить.

После завершения нажмите Готово, Сохранить и Закрыть.

Откройте Центр администрирования Exchange и выполните следующие действия:

Выберите учетную запись пользователя.

По завершении нажмите кнопку Сохранить.

Шаг 7 (необязательно). Дополнительные меры предосторожности

Еще раз проверьте папку «Отправленные». Возможно, следует сообщить пользователям из вашего списка контактов о том, что ваша учетная запись скомпрометирована. Злоумышленник может просить у них денег от вашего имени или отправлять им вирусы для взлома их компьютеров.

Любые другие службы, использующие эту учетную запись Exchange как альтернативную для электронной почты, также могут быть скомпрометированы. Сначала выполните эти действия для вашей подписки Microsoft 365, а затем для других ваших учетных записей.

Убедитесь, что ваши контактные данные, таких как телефонные номера и адреса, указаны правильно.

Защитите Microsoft 365 на профессиональном уровне

Для вашей подписки Microsoft 365 предусмотрен целый ряд полезных функций безопасности, которые можно использовать для защиты ваших данных и пользователей. Используйте статью к Стратегия развития безопасности Microsoft 365: приоритеты на первые 30 дней, 90 дней и далее, чтобы применить лучшие методики, рекомендованные корпорацией Майкрософт, для защиты вашего клиента Microsoft 365.

Если вы считаете, что ваш идентификатор Apple ID скомпрометирован

Вы беспокоитесь, что кто-то мог получить несанкционированный доступ к вашему идентификатору Apple ID? Выяснить, так ли это, и вернуть контроль над своей учетной записью помогут следующие действия.

Признаки компрометации идентификатора Apple ID

Идентификатор Apple ID может быть скомпрометирован, если вам приходит уведомление от Apple об изменении, которого вы не вносили, или если вы замечаете в учетной записи данные или изменения, которых не должно быть. Например:

Если вы получили электронное письмо, текстовое сообщение или телефонный звонок, в достоверности которого вы не уверены и которое, по вашему мнению, может быть фактом фишинга, ознакомьтесь с советами по определению легитимности сообщений и звонков.

Восстановите контроль над своим идентификатором Apple ID

Если вы полагаете, что ваш идентификатор Apple ID скомпрометирован, выполните следующие действия, чтобы восстановить полный контроль и проверить данные учетной записи.

Если вы выполнили перечисленные выше действия и считаете, что учетная запись по-прежнему может быть скомпрометирована, обратитесь в службу поддержки Apple.

Проверьте, с каким именно идентификатором Apple ID выполнен вход на вашем устройстве

Если на устройстве выполнен вход с идентификатором Apple ID, который вы не знаете, выполните следующие действия, чтобы выйти, а затем снова войти с другим идентификатором Apple ID. Чтобы убедиться, что на ваших устройствах выполнен вход в надежные идентификаторы Apple ID, которые контролируете только вы, проверьте следующие настройки на каждом устройстве.

iPhone, iPad или iPod touch:

Также следует проверить настройки iCloud для Windows, AirPort Time Capsule или другой AirPort Base Station и Apple TV (для службы Фотографий или Семейного доступа iCloud).

Убедитесь, что ваш идентификатор Apple ID защищен

Идентификатор Apple ID используется для большого количества продуктов и услуг Apple, поэтому следует обеспечить максимальную безопасность идентификатора Apple ID. Пароль к учетной записи должен быть только у вас, и только вы должны иметь доступ к идентификатору Apple ID. Если кто-то, кого вы не знаете или кому вы не доверяете, может выполнить вход, используя ваш идентификатор Apple ID, значит, его безопасность скомпрометирована.

Ваш идентификатор Apple ID может быть недостаточно защищен по следующим причинам:

Если любое из перечисленного выше верно, следует как можно скорее сбросить пароль и проверить данные учетной записи

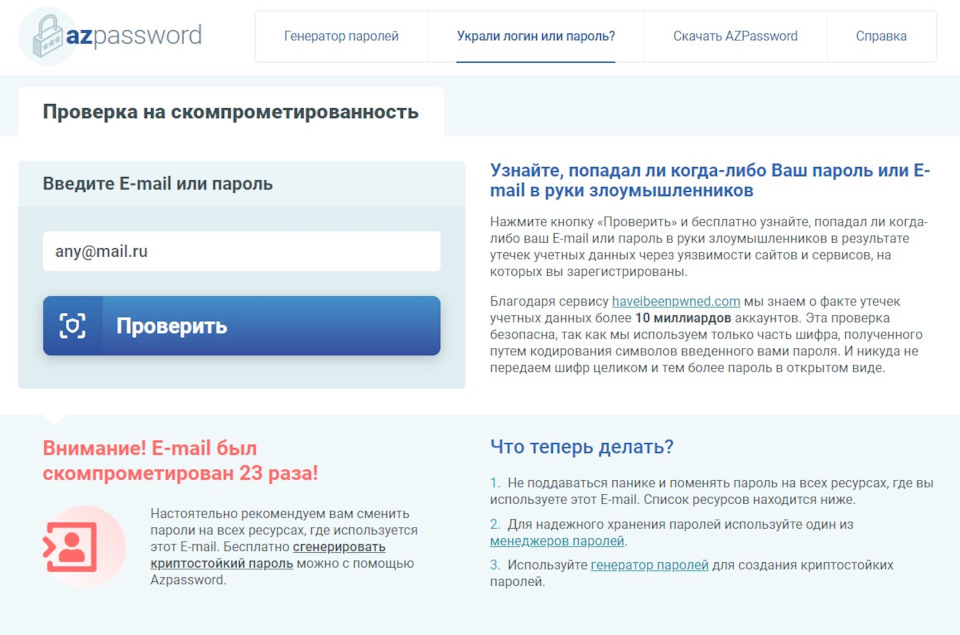

Как проверить логин или пароль на скомпрометированность

Всем привет!

Я с детства интересовался разной техникой и электроникой и спасибо родителям что не отбивали у меня это желание. Позже появился компьютер, принципы работы которого меня интересовали на равне с софтверной частью процесса. Наверное тогда было положено начало моего стремления найти профессию на стыке областей.

Похоже, что год, как начало хорошо получаться. Я работаю системным аналитиком в Ростовской частной кампании. Если кому интересно, кто такой системный аналитик — сделаю отдельный пост, или отвечу в комменты.

Путь в IT был немного странным… Я учился в аспирантуре. 🙂 С дуру. 🙂 Сдал кандидатский минимум, на дисер так и не вышел. Потом работал около IT — в Ростовском-на-Дону (старом) аэропорту инженером по учету вычислительной техники. Дальше была перевозка автомобилей по ЖД из москвы на Восток нашей необъятной до самого Петропавловска-Камчатского. Повезло и в том же проекте (про грузоперевозки) я стал аналитиком. Теперь вот уже приобрел приставку «системный», но уже в другой фирме.

Интересная штука заключается в том, что некоторые проекты, казалось бы обреченные на популярность, ну, скажем «не заводятся»… Как одно из моих детищ, о котором я хотел бы сказать пару слов. Да, к стати, пока и в ближайшем будущем проект 100% бесплатный — azpassword.ru.

Один из них — это сервис проверки логина и/или пароля на скомпрометированность.

Т.е. можно бесплатно узнать, попадала ли когда-либо связка «твой Логин + Пароль» в руки злоумышленников.

Зачем? За тем, что-бы поменять пароль и держать свои данные в безопасности (вот Дзюба, видимо пароли не менял.) 🙂

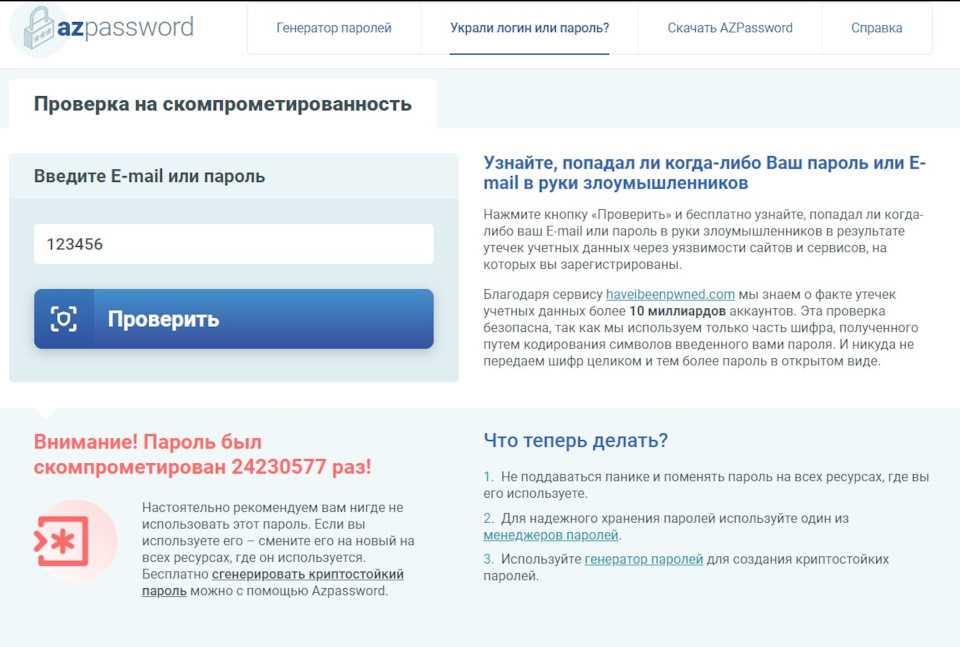

Кроме логина можно проверить и пароль. И даже, если проверка покажет, что пароль скомпрометирован — это не значит что вы в прямой опасности. Дело в том, что при попытке намеренного взлома первое что делают злоумышленники — пробуют применить при взломе все пароли из справочника известных паролей. Эти справочники можно даже через торрент скачать, не говоря уж о дарк-нете. Так вот. Перебор по этим справочникам многократно уменьшает время взлома. Другими словами. Если вы проверили свой пароль и он скомпрометирован — значит, что он есть в справочнике паролей, который будут использовать при взломе. Его лучше поменять на «незасвеченый». Это не даст гарантии, что вашу учетку не взломают — но многократно увеличит сложность и время взлома.

Кто более-менее разбирается — поймет, что эти проверки безопасные. Мы не видим ни логины ни пароли и никуда не передаем их в открытом виде. Проверяемые данные шифруются и для проверки на сервер передается только небольшой отрывок шифра, по которому на клиентскую часть возвращается массив вариантов таких же шифров, в которых совпадает проверяемый кусочек шифра. Сравнение и выборка «того самого» полного шифра происходит на ПК пользователя.

Пример на пальцах.

Проверяется пароль 123456.

Он на стороне клиента превращается в последовательность символов:

ba3253876aed6bc22d4a6ff53d8406c6ad864195

Браузер клиента выбирает кусочек. Ну, например «22d4» и отправляет этот кусочек на наш сервер.

Мы по базе ищем все совпадения по данным, зашифрованным тем же образом и отправляем клиенту массив данных — строки, содержащие «22d4». Например:

22d4oidfsggb651rstbn68s45bt1s365th4s3d51b6

ef56bvse6vb4122d4654a3dsv16a4sfb65daf1bv9

6asd5vf4a65wrg422d46845asgdfv64a6v46a45rv

eb49w84b69w5e1vb69qer1v65er1g6894qer22d4

ba3253876aed6bc22d4a6ff53d8406c6ad864195

Заметьте, что в каждой из строк есть «22d4». Т.е. мы не знаем, что вы ввели для проверки. Мы отправили все, что нашли. И только Ваше устройство знает, что было отправлено ba3253876aed6bc22d4a6ff53d8406c6ad864195. В нашем ответе такая строка содержится. Значит проверяемые учетные данные скомпрометированы.

Если бы не содержалась — значит ваш логин или пароль никогда не попадал в руки злоумышленников* (Ну, по крайней мере с очень высокой долей вероятности).

Помимо проверки логинов и паролей на сайте можно сгенерировать надежный пароль по выбранным вами параметрам.

Нет, это не реклама.

Нет, меня не заставили.

Нет, мне за это не заплатят.

Просто мне нравится моя работа и нравится создавать сервисы для людей. Но не всегда люди знают, что есть такие сервисы. 🙂

Вот и решил поделиться с вами.